Navega libremente cuando estés fuera de casa

Navega libremente cuando estés fuera de casa, para aquellas personas que viajan constantemente y que a veces se deben conectar en redes que no son de confianza. Algunas de ellas pueden ser:

- Redes de hotel

- Redes de eventos

- Wireless metropolitanos

- etc...

En esos casos, es bueno poder contar con una conexión confiable, ya que seguramente trataremos con datos sensibles. Acceso al correo, tanto personal como de empresa, acceso a recursos internos incluso acceso a tu blog son datos que no han de correr peligro cuando estamos por ahí.

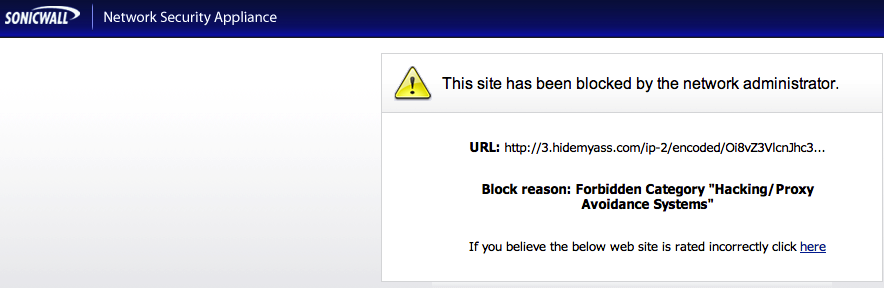

Pero no todo son temas de confidencialidad de datos, luego tenemos el tema de que haya páginas webs en la que no nos permitan navegar porque haya política que bloquee por contenido.

Este es un mensaje que podríamos recibir:

Alternativas de conexión

Una de las alternativas es comprar una conexión 3G, lo que pasa es que tenemos que tener muy claro que solo haremos tareas de navegación y de consulta ya que este tipo de conexiones son por cuota de consumo normalmente y por lo tanto las agotaremos si las usamos de manera indebida.

Otra de las opciones que yo personalmente he usado en algunas ocasiones que he salido fuera es hacer tethering con el teléfono:

La opción de hacer tethering es lo mismo que usar 3G, pero aprovechando la tarifa que tengamos en el teléfono.

Pero estamos con el mismo problema en el que estábamos antes, ya que nos consumiremos la cuota muy rápido.

Una de las opciones viables que tengo funcionando es el uso de un proxy que tengas configurado en un VPS de confianza por ejemplo o en casa.

El acceso al servidor proxy, podemos configurar un acceso con No-IP y poner el puerto en 80, 443 o puertos que estén permitidos en corta-fuegos que encontremos en redes públicas.

Más o menos la estructura sería:

Es bueno colocar el proxy en puertos comunes como comentaba.

Otra de las opciones es usar proxys que podemos encontrar por internet, hay multitud de páginas que reúnen estos proxys para que los podamos usar.

He programado un script que se baja una lista de proxys de la web samair.ru.

Aquí está el código, muy sencillo:

#!/bin/bash

# Extract proxies from samair.ru

echo "[+] Extracting proxy List, be patient"

echo "[-] Downloads a list of proxies and stores them in proxys.conf ip:port"

sleep 2

if [ -f proxys.conf ]; then

echo "[+] Previous proxys.conf detected....deleting"

rm proxys.conf

fi

<span style="line-height: 1.5em">if [ -f proxys*.tm ]; then</span>

echo "[+] Previous proxys.tm detected....deleting"

rm proxys.tm

fi

<span style="line-height: 1.5em">for i in `seq -w 02 10` ; do</span>

echo "[+] Parsing : *samair.ru* : Proxy page : ${i} done"

phantomjs jsget.js http://samair.ru/proxy/proxy-${i}.htm > proxys${i}.tm ; done

echo "[+] Extracting IP'S and PORTS"

perl -ne 'while(/((\d{1,3}\.){3,3}\d{1,3}).*?<\/script>(:\d{2,4})/g){print $1, $3, "\n";}' *.tm | sort -u >> proxys.conf

rm *.tm

proxys=`wc -l proxys.conf | cut -d " " -f 6`

echo "[+] Done, We've $proxys proxies"

El único requisito es tener instalado phantomJS.

https://github.com/seifreed/proxy-scripts

VPN

Está claro que la VPN, sigue siendo un recurso, pero tenemos que tener claro que tenemos que tunelizar el tráfico por la VPN. Y tenemos que tener claro con los DNS Leaks.

Con estos métodos ya podremos navegar libremente y seguros de que no nos espían.