WPScan Vulnerability Database, el uso de CMS está ya más que extendido, cualquier persona de cualquier sector, al final opta por una de estas plataformas. No hace falta preguntarse por qué:

- Son sencillos de personalizar.

- Muy fáciles de instalar.

- Te ofrecen grandes funcionalidades.

Hay muchas empresas que se dedican al desarrollo web que directamente trabajan con estas plataformas. Cuando quieres ver estas webs, no parecen que sean un wordpress, yo mas de una vez , me quedado sorprendido.

Tabla de Contenido

Hay una fina línea que separa la usabilidad y la seguridad, un tema de sobras debatido en muchos aforos. La particularidad de los CMS, es que muchas veces lo instala gente que no tiene conocimientos en seguridad. Es por eso que no actualizan los plugins, no aplican de manera correcta los permisos y, ni tan siquiera se molestan en quitar el README con la versión.

WPScan Vulnerability Database desarrollada en Ruby

Es por eso que surgen herramientas que se encargan de lanzar ataques automatizados con tal de tratar de encontrar vulnerabilidades.

Una de mis favoritas es wpscan, que está desarrollada en Ruby.

Yo escribí en DragonJAR ya hace tiempo sobre ella.

[+]https://www.dragonjar.org/wpscan-analizando-la-seguridad-de-tu-wordpress.xhtml

Si queremos ver un output de la herramienta:

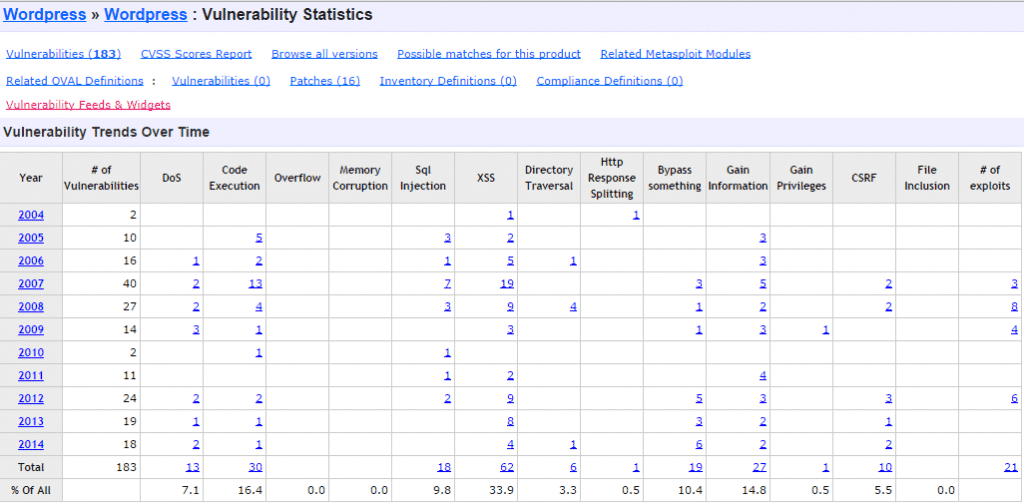

Si queremos auditar nuestro WordPress o tener una base de datos de vulnerabilidades yo siempre miraba:

[+]https://www.cvedetails.com/product/4096/Wordpress-Wordpress.html?vendor_id=2337

Tenemos un buen resumen de las vulnerabilidades que se han ido encontrando por años y por tipos:

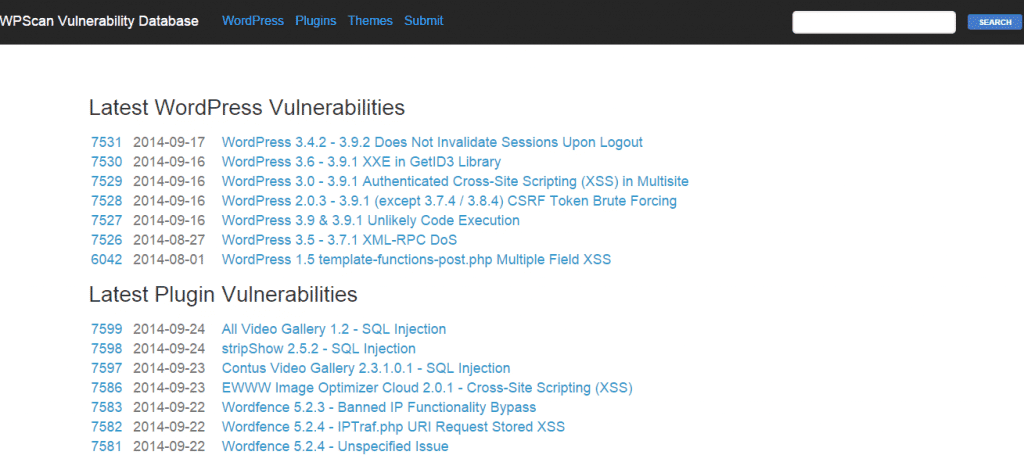

Del mismo modo que teníamos WPScan, para lanzar análisis. Han colgado una web, donde puedes ir a buscar el detalle de las vulnerabilidades además de poder hacer submit de alguno.

La web tiene el siguiente aspecto:

La web está separada por la plataforma en sí, pero también hay un apartado para Plugins y temas.

Además se cuenta con un buscador para buscar vulnerabilidades específicas.

Ejemplo con la búsqueda XML-RPC.

Si vemos el detalle de alguna vulnerabilidad:

Me gusta el apartado de referencias, ya que puedo encontrar más información sobre la vulnerabilidad. Por otro lado si trabajamos con versiones de WordPress que no están en la última versión, también es una buena opción ver el primer cuadro.

Mas información

Tenemos categorización de OWASP, referencias de cuando se vió, cuanta gente lo ha visto etc..

Sin duda, una buena web donde buscar referencias a fallos de la plataforma.