En el artículo de hoy os traigo otra herramienta que como pentesters deberemos de añadir a nuestro arsenal, se trata de VMInjector bypass authentication, con este script podremos hacer bypass authentication de los principales sistemas operativos instalados como máquinas virtuales en VMWare.

También puede servir para aquellos administradores de sistema que se olviden el password de alguna máquina virtual.

Tabla de Contenido

VMInjector bypass authentication bajar VMInjector

Primero de todo bajamos VMInjector del repositorio de Github.

https://github.com/batistam/VMInjector

Tiene soporte para sistemas x86 y x64.

¿Qué necesitamos?

- Una máquina Windows con permisos de administrador

- VMWare Workstation o VMWare player corriendo el sistema operativo.

- Python, VMInjector y como dependencia el módulo psutil.

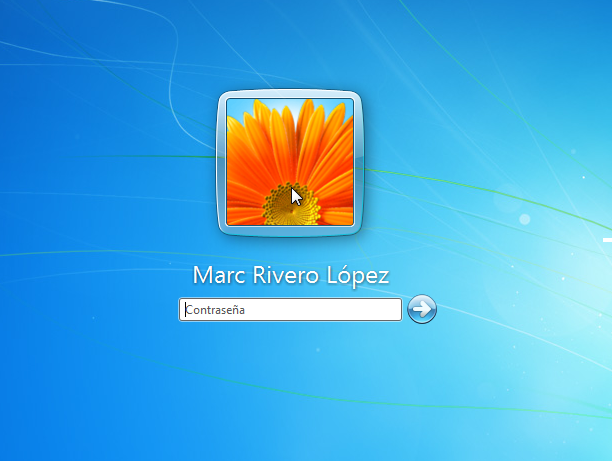

Si estamos haciendo una auditoría, nos encontraríamos con esto:

Ahora lo que haremos es conseguir entrar en la máquina sin tener que conocer la contraseña.

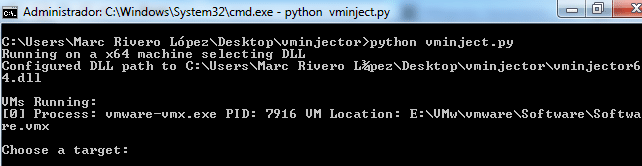

Arrancamos VMINjector desde el CMD con permisos de administrador.

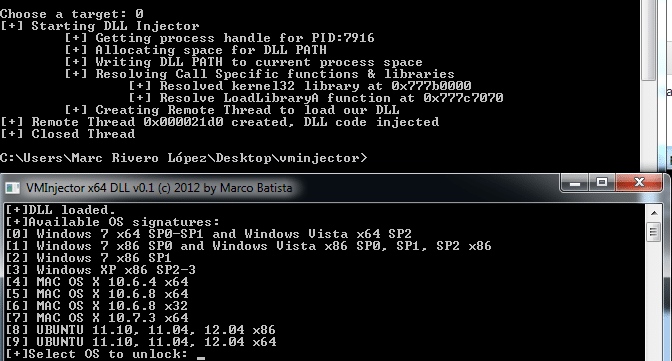

Escogemos el target que corresponde.

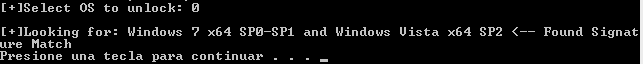

Ahora nos pregunta cual es el sistema operativo del que queremos hacer unlock.

Una vez que hagamos continuar nos dirigimos hacia la máquina virtual y…

Alguno puede pensar que no ha funcionado, pero solo deberemos de darle a INTRO para iniciar sesión.

Ya podremos iniciar sesión 😀

¿Cómo funciona VMInjector?

Inyecta una DLL (x86 y x64) en el proceso VMWare para obtener acceso a la memoria. Una vez mapeados sus recursos, parchea la función correspondiente para evadir la autenticación y así acceder al sistema operativo de la máquina virtual, ya sea Windows, Ubuntu o Mac OS X.

El parcheo en memoria no es persistente, así que al reiniciar la máquina virtual el proceso de autenticación volverá a la normalidad