SpiderFoot obteniendo información de un dominio web

SpiderFoot obteniendo información de un dominio web, hemos comentado varias veces la necesidad de obtener información antes de intentar lanzar un ataque u otro a un determinado sitio web. En una auditoría es necesaria esta fase para poder saber a qué tipo de sistema nos enfrentamos.

SpiderFoot obteniendo información de un dominio web una aplicación Open Source

Es por eso que existen aplicaciones como la que os voy a enseñar hoy. Esta aplicación se llama SpiderFoot.

La aplicación es Open Source y la podemos encontrar aquí => http://sourceforge.net/projects/spiderfoot/

La herramienta para el post de hoy la he usado bajo un sistema Windows. Para lanzar la herramienta arrancamos el sf.exe. Este nos abrirá un servidor web en http://0.0.0.0:5001

Accedemos a esa dirección para trabajar con la herramienta.

Como no hay ningún escaseo activo esta pestaña la tenemos desactivada.

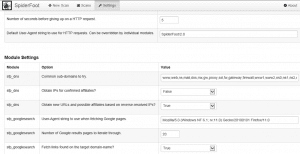

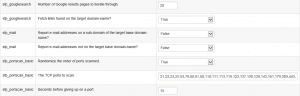

Vamos a la parte de los Settings para ver que parámetros podemos configurar de la herramienta

Módulos de la herramienta

La herramienta que se encarga de hacer Footprinting, tiene varios módulos que se corresponden con servicios que va a revisar. Estos módulos son DNS, HTTP entre otros.

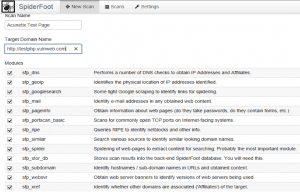

Seleccionamos las opciones pertinentes dependiendo del tipo de escaneo que queramos configurar y nos vamos a lanzar un nuevo escaneo.

Ponemos el nombre de lo que sería la tarea del análisis y el dominio web que queramos escanear.

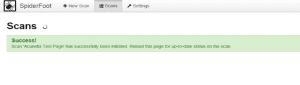

Cuando hemos lanzado el análisis SpiderFoot nos indica que el análisis ya ha empezado. Si queremos ver como está yendo el resultado podemos ir a la pestaña de Scans.

En esta pestaña, veríamos todos los escaneos que se están realizando.

Como solo tenemos uno, le echamos un vistazo a ver como va.

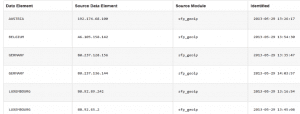

Aquí vemos por separado dependiendo del módulo como está extrayendo resultados.

Si queremos ver alguno más en detalle.

De las IP's que ha encontrado en el navegador ha ido probando de geolocalizarlas.

SpiderFoot obteniendo información de un dominio web, puede ser una herramienta que nos ayude en nuestros procesos de FootPrinting en páginas webs.