¿Qué pasa en mi red?

En la charla que estuve dando en el curso de perito telemático forense, cuando llegaba a la parte de la respuesta ante incidentes siempre explico, que una de las maneras más rápidas de empezar a poder saber si ha pasado algo es mirar el tráfico de red.

Por eso es imprescindible el saber usar herramientas como Wireshark. Este analizador de tráfico nos puede salvar de un problema en múltiples escenarios y los usos que se le pueden dar son infinitos.

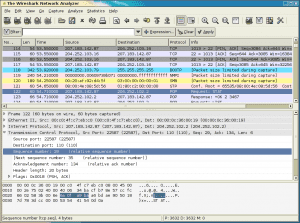

Esta imagen será familiar para mas de uno, es la ventana con captura de tráfico de Wireshark, podemos encontrar muchas de ellas si buscamos en Google.

Vamos ha hacer una prueba mirando una captura de tráfico:

En una red es normal que podamos ver diferentes cosas, desde tráfico que provoca la aplicación Dropbox, que busca sincronizar en LOCAL. También podremos ver cosas como DHCPv6 etc..

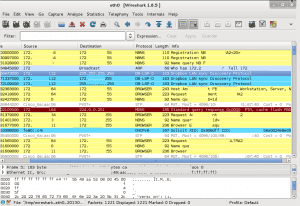

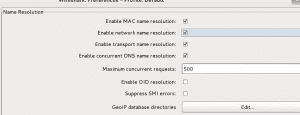

Una de las cosas que podemos configurar en Wireshark para ver mejor el tráfico es lo siguiente:

Habilitamos network name resolution, nos ayudará en las capturas de tráfico.

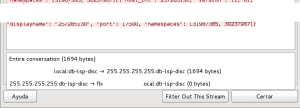

Si queremos mirar algún evento en concreto podemos hacer el follow UDP stream, TCP stream

Podemos ver la trama del paquete, y si queremos podemos ver el tráfico de red entre un equipo en concreto,si queremos.

Podremos ver tráfico de red, de equipos preguntando por otros equipos.

Si queremos filtrar en la captura por tráfico DHCP, por ejemplo.

Podemos filtrar por DHCP, pero que pasa si queremos filtrar por una IP en concreto.

Los filtros de Wireshark son muy potentes.

Pero otra de las cosas que podemos hacer es ver el tráfico y incluso poder ver que aplicaciones tienen los usuarios tienen instaladas.

Vemos en la captura que ese usuario está usando Virtualbox.