HoneyProxy

El uso de proxys tiene varios usos, podemos usar un proxy para analizar las peticiones de un sitio web, con un proxy podemos ver fácilmente las peticiones GET, lo que enviamos por POST, además podríamos incluso modificar ciertos parámetros "on the fly" que es lo que me parece de lo más interesante, veamos hoy HoneyProxy.

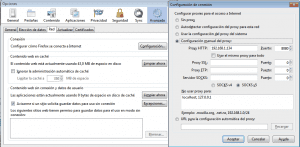

Para configurar el proxy sólo deberíamos de configurar en el navegador de que se conecte mediante un proxy. El proxy lo podemos tener tanto en local como en remoto y solo deberemos de configurarlo para analizar aquellos escenarios en los que necesitemos analizar conexiones.

Para las conexiones SSL, donde el tráfico va cifrado también hay solución y es instalar nuestra propia CA y certificado en el navegador.

HoneyProxy para analizar tráfico Web y Malware

El proyecto de hoy HoneyProxy, este proyecto nos ayudará a analizar tanto tráfico web en una auditoría web como en el análisis de malware, por ejemplo.

Para instalarlo hacemos:

#pip install pyOpenSSL pyasn1 Twisted Autobahn

Si no disponemos del comando PIP, deberemos de instalar python-pip

Después de instalar las dependencias descargamos el proyecto de GitHub

git clone --recursive git://github.com/mhils/HoneyProxy.git

Una vez que se descarga, iniciamos HoneyProxy:

marc@malware:~/tools/malware/HoneyProxy$ python honeyproxy.py --no-gui -a 192.168.1.134

HoneyProxy has been started!

Configuration Details (normal users: ignore):

GUI: http://honey:hixcqzok8pl7oaoomuzpmada27ysa57p@localhost:8081/app/

Proxy Address: 192.168.1.134:8080

WebSocket Port: 8082

Auth user: honey

Auth key: hixcqzok8pl7oaoomuzpmada27ysa57p

Ya tenemos el proxy preparado, ahora configuramos el navegador:

Ya tenemos el proxy configurado, ahora todas las peticiones las podremos gestionar desde el proxy.

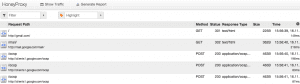

Empezamos a navegar y podremos ver los resultados en el Dashboard de HoneyProxy

Podremos ver todas las webs por las que ha navegado el usuario, podremos ver el detalle de las peticiones

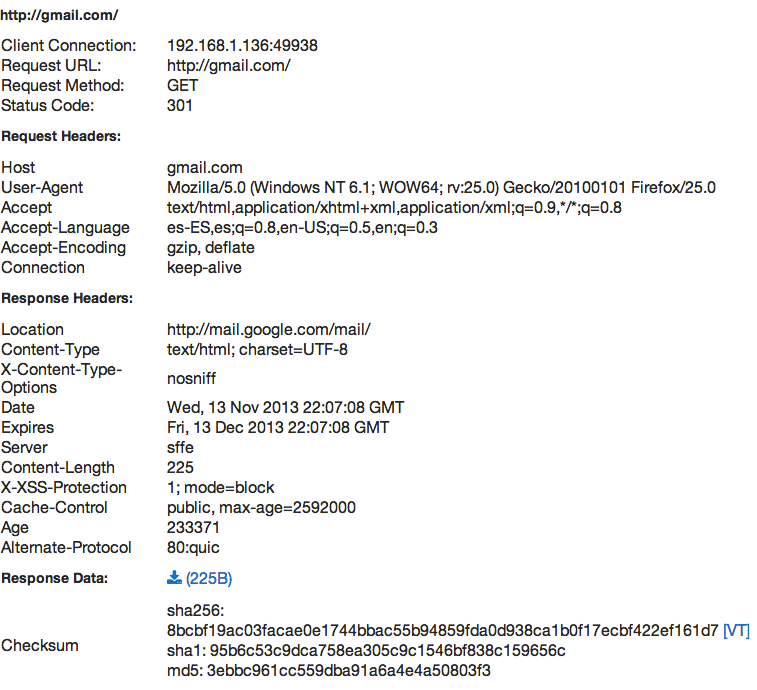

Si queremos ver el detalle podemos ir a la segunda pestaña, aquí podremos comprobar la web en Virus Total, o podremos descargar el contenido para analizarlo más en detalle.

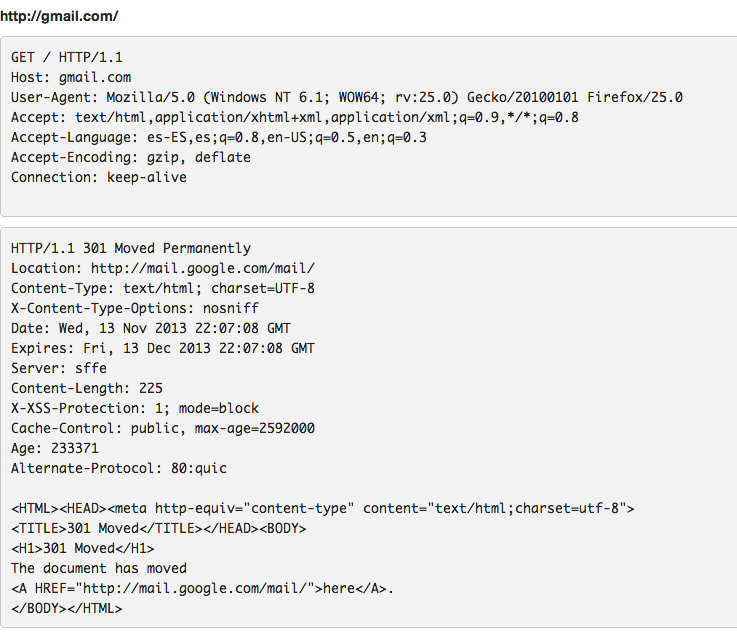

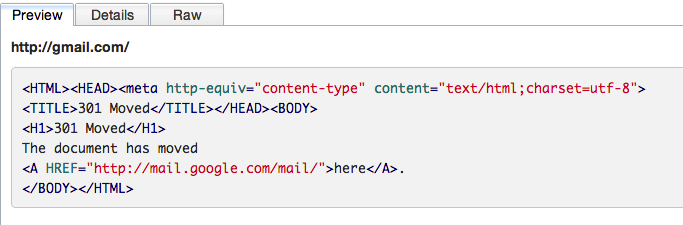

Ver el código RAW

También podremos ver el código en RAW.

Como veis HoneyProxy nos puede servir para varios escenarios y para analizar malware, por ejemplo.