Asi fué la 8.8 Security Conference 2012

Hace poco tuve la fortuna de participar como conferencista de la 8.8 Security Conference que se realizó en Santiago de Chile en el mes de octubre, pero que no había podido escribir sobre este gran evento ya que mis obligaciones offline están superando en creces a las online.

Todo inicia con la llegada a Santiago donde Fabien Spychiger, gerente de DreamLab chile muy amablemente esperaba y con una taza de café chileno me comenta como se realizaría el evento y algunos temas de logística que debía conocer.

Al llegar tan temprano (de nuevo mil gracias fabien por madrugar tanto un día festivo 🙁 ) y ver que la habitación en el hotel todavía no estaba lista, pues nada lo típico, buscar una conexión y ponerse al día... cuando de repente Fernando Lagos (@Zerial) me invita a unas cervezas, las cuales acepto pensando que es una tradición local el beber tan temprano ( ya había pasado en el aeropuerto cuando pedí un tintico pal frio y me ofrecieron vino… estos chilenos… ) y recorremos casi todo Santiago.

En este recorrido que Fernando en su mejor papel de guía turístico (mil gracias parcero) encontramos de todo, marchas, teleféricos dañados que te hacen caminar más, muy buena vista y como no podía faltar en este recorrido pude conocer el Hack Lab Chile, un excelente espacio de esparcimiento bastante activo que puede disfrutar la comunidad de seguridad en Santiago, con iniciativas bastante interesantes como lo puedes apreciar en su sitio web.

Otro de los beneficios de ser de los primeros en llegar es que puedes ver y colaborar con los preparativos del evento, descubrir cómo los organizadores tienen en cuenta todos los detalles para recibir la gente que viaja de todas partes a un evento internacional como este.

El día siguiente el evento lo iniciaría el amigo Raoul "Nobody" Chiesa con su charla titulada "Peering in the Soul of Hackers: HPP (The Hacker's Profiling Project) v2.0 Reloaded" en la cual Chiesa nos cuenta sobre el proyecto HPP que pretende mejorar la respuesta frente a los ciber crímenes utilizando para ello la creación de perfiles especializados en cuanto a delitos informáticos, básicamente es la adaptación del conocido perfil psicológico criminal, pero adaptándose a los ciber criminales, muy buena charla de raoul, para iniciar la 8.8 2012 con pie derecho.

El siguiente en subir a la tarima fue Pablo Ramos con su investigación sobre Dorkbot, una amenaza informática descubierta en el 2011, que causó y sigue causando gran impacto en Latinoamérica, principalmente por sus efectivos medios de propagación utilizando dispositivos de almacenamiento y archivos .lnk y las redes sociales.

La charla de Marco Balduzzi (embyte) me gusto bastante ya que nos plantea de nuevo la pregunta "¿en quien estamos confiando?", esta misma pregunta se hizo embyte cuando empezó a analizar las imágenes oficiales y publicas disponibles en la nube de Amazon, encontrando que un significativo numero de estas imágenes que normalmente utilizamos para correr y lanzar muchas veces a producción nuestros sistemas, vienen backdoorizadas, tienen configuraciones inseguras, fallos graves de seguridad y hasta pueden almacenar información privada "borrada" por sus autores.

Ezequiel Sallis y Claudio Caracciolo eran los encargados de la siguiente charla titulada "Cibercrimen – Desafíos de la investigación en la “Deep Web”" pero finalmente Ezequiel no pudo viajar a chile para acompañar a Claudio, aunque esto no impidió que le consiguiera reemplazo rápidamente (ver imagen)... En la charla Caracciolo nos habla un poco de la web profunda y de los desafíos que representan para una investigación digital encontrarse con ella, una excelente presentación que muestra todo un mundo por descubrir en la profundidad de la red.

Kevin Watkins seria el siguiente en subir al escenario con una posible solución al gran mal que asecha a los dispositivos android... la gran cantidad de malware para esta plataforma y los pocos controles implementados para evitar esto, con esta solución basada en el análisis dinámico Watkins mostraba como incluso es posible engañar al malware para hacerle creer que esta en un dispositivo real y realice todas sus rutinas como lo realizarían normalmente.

En los breaks siempre había algo que hacer, conversar con los asistentes, tomar un refrigerio, revisar el correo (en el auditorio la señal 3g era casi nula), pero el pasatiempo preferido de muchos era visitar el stand de Dreamlab que desde el primer día ofrecía cerveza gratis a los asistentes... aunque el 2do día desmejoró un poco.... pero seguía siendo cerveza gratis!!

McAfee y ARKAVIA tampoco se quedaron atrás y constantemente regalaban llaveros, libretas, padmouses y hasta delantales de sus respectivas marcas a todos los asistentes, algo que muchos agradecemos...

Aunque también estaba el RETO ESET que se veía bastante interesante.

Cerrando el día estaba Facundo de la Cruz hablando de Buffer Overflow, los sistemas de protección implementados por los diferentes sistemas operativos para evitarlos y las técnicas utilizadas para saltar dichas protecciones, facundo supo explicar al publico un tema difícil de digerir para muchos con charla bastante ilustrativa y practica con demos en cada etapa (como suele suceder cuando se hacen demos en vivo a veces las cosas no salen, una de las demos de facundo fallo y aunque no era necesario ha publicado en su blog la información completa sobre la técnica que nos mostraba para deleite de todos)

El argentino Cesar Cerrudo inicia el segundo día con la keynote "Cyberwar para Todos" expone de forma amena y fácilmente digerible el estado del arte de la Ciberguerra, las campañas mediáticas de los gobiernos, la creación de cyber armas y mucho mas..

Jordan Santarsieri nos mostró los principales fallos de seguridad en los entornos SAP, como estos fallos están siendo utilizados por los delincuentes para generar perdidas millonarias en organizaciones y cuales son las contramedidas a aplicar en los sistemas SAP para evitar que esto pase.

La siguiente charla fue de Selene Giupponi novia de Raoul Chiesa (dato que la prensa chilena no dejó pasar) quien nos planteaba los desafíos a los que se enfrenta la informática forense a la hora encontrar información relacionada con un caso en la nube, Selene nos mostraba como enfrentar el tema desde todos sus frentes y finalmente nos proporciona una serie de herramientas para realizar análisis forense en servicios específicos de la nube como dropbox, etc...

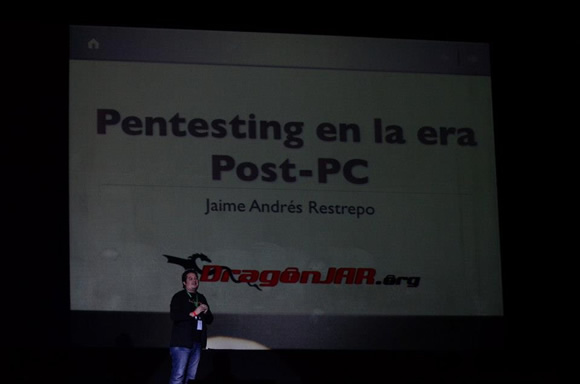

Después de Selene seguía mi charla "Pentesting en la Era Post-PC" en la que se hace un recorrido por las diferentes herramientas por hardware que nos pueden facilitar la vida a la hora de realizar un pentest y que pocos profesionales utilizan principalmente por desconocimiento de las mismas, una charla que mostraba con casos prácticos y ejemplos reales lo vulnerables que pueden ser las organizaciones al enfrentarse con estas herramientas.

El colombiano Carlos Castillo, al que por fin pude desvirtualizar en chile y que se encuentra haciendo patria en el laboratorio latinoamericano de McAfee junto al chileno Fernando Ruiz nos mostraron el funcionamiento de los troyanos bancarios en la plataforma android que pretenden robar las contraseñas de un solo uso, cada vez mas utilizadas por los bancos para evitar los fraudes a sus usuarios; También se pudieron observar los alcances de la amenaza Android.FakeInstaller y la metodología utilizada por el crimen organizado para lograr mas infecciones con este malware, de las amenazas que se encuentran en los dispositivos android.

Cesar Cerrudo con su charla "Explotación Fácil de Vulnerabilidades en Kernel de Windows" nos mostraba diferentes técnicas de explotación simple que pueden ser utilizadas en las distintas versiones de Microsoft Windows y permiten explotar vulnerabilidades que han sido consideradas difíciles o casi imposible de explotar en el pasado.

Finalmente la charla "Spear-DDoS: Ataques Masivos a Servicios Utilizando Datos Personales de Ciudadanos" de los chilenos Manuel Ramírez y Fernando Lagos seria la punta de la cereza en el pastel de la 8.8, en esta charla se mostraba como se pueden utilizar los mecanismos de seguridad mal implementados en los sistemas bancarios o cualquier otro sector, para generar denegaciones de servicio causando un fuerte impacto en su modelo de negocios.

NO queda mas que agradecer al comité organizador de la 8.8 Security Conference, Fermín, Fabien, Michael, Javier, Héctor, Gabriel y a todas las personas que de una u otra forma colaboraron para que este evento se pudiera llevar a cabo, se de primera mano lo difícil que puede llegar a realizar un evento de este tamaño y quiero además felicitarlos por el buen trabajo realizado.

La 8.8 Security Conference fue una oportunidad mas para encontrarse con viejos amigos y hacer amigos nuevos, MIL GRACIAS!!

Me gustaría agradecer también a@zerial y @coldbytes y a todo el equipo de Dreamlab quienes me "corretearon" por todo Santiago y me colaboraron en todo.